Nikogo nie zaskoczy stwierdzenie, że każdy wpis, każde zdjęcie wrzucone do sieci najprawdopodobniej zostaną w niej na zawsze. W obecnym świecie informacja jest cennym towarem, z naszymi danymi na czele. Nic dziwnego, że przestępcy przenoszą się do internetu w poszukiwaniu łupu. Narzędziem do wyłudzania informacji bez wątpienia jest phishing, z którym spotykamy się na każdym kroku.

Jest to forma oszustwa, która polega na podszywaniu się pod znane firmy lub osoby, by nakłonić nas do ujawnienia danych osobowych. Metoda ta służy także do instalowania złośliwego oprogramowania na naszych urządzeniach, a nierzadko prowadzi też do utraty pieniędzy. Kradzież haseł, tożsamości, numerów kont bankowych i kart kredytowych, poufnych informacji i osobistych zdjęć to najczęściej zgłaszane straty spowodowane phishingiem.

W większości przypadków ten typ oszustwa wykorzystuje fałszywe wiadomości e-mailowe do złudzenia przypominające powiadomienia z banków, firm kurierskich czy poważnych organizacji. Portale społecznościowe też nie są wolne od ataków na pozostawiane tam dane. Bywają także fałszywe witryny, wyglądające jak znane strony internetowe, na których każde działanie może wystawić nas na straty. Trzeba też zachować ostrożność przy korzystaniu z ogłoszeń oferujących atrakcyjne towary, kuszących okazjami tylko po to, by nawiązać kontakt z ofiarą i wyłudzić dane lub pieniądze.

Na szczęście wiadomość phishingowa ma krótki żywot. Po kilku dniach nie jest tak groźna, bo systemy zabezpieczeń już wiedzą, czego szukać i wychwytują takie zagrożenia.

WIADOMOŚCI E-MAILOWE

Nic nas nie ustrzeże, jeśli przestaniemy być czujni. Nawykiem powinno być sprawdzanie adresu e-mailowego otrzymanego powiadomienia, tak jak i każdego linku czy załącznika. Przykładowo otrzymujemy wiadomość z banku. W treści jest informacja: Masz 1 nową ważną wiadomość, a niżej link ułatwiający szybkie zalogowanie. Wszystko wydaje się prawdziwe. Sprawdźmy jednak adres e-mailowy nadawcy, przesuwając kursor na podany link. Wyświetli się wtedy pełny adres, pod który zostalibyśmy przekierowani po kliknięciu – jeśli różni się on nazwą od znanego nam adresu banku, z pewnością jest fałszywy. Zresztą banki nie zalecają logowania się przez jakiekolwiek linki, lecz ze znanej strony banku. Fałszywe strony logowania są kopiowane i do złudzenia przypominają prawdziwe, różnią się jednak nazwą w pasku adresu.

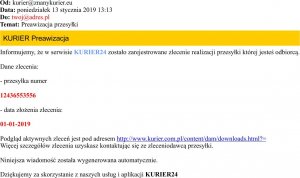

Dość częstym procederem są e-maile wyglądające jak wysłane przez firmy kurierskie, które proszą o dopłatę do przesyłki. Bywają też wiadomości o fakturze do opłacenia, którą wystarczy pobrać z załącznika lub po kliknięciu w odnośnik.

Innym przykładem są wiadomości od instytucji lub osób, zawierające reklamy i promocje, a nawet monity o zablokowaniu komputera i zmuszaniu do określonych działań, by go odblokować. Podobne informacje możemy otrzymać od rzekomego administratora o potrzebie lepszego zabezpieczenia urządzenia lub natychmiastowej aktualizacji systemu. W każdym takim e-mailu będą grafiki i logo mające na celu przekonanie, że wiadomość jest od właściwego nadawcy. Będą odnośniki ułatwiające kontakt z instytucją, linki do pobrania aktualnego oprogramowania lub okienka, w które wystarczy kliknąć, by poznać niebywałą promocję.

By chronić nasze zasoby, zawsze sprawdzajmy adres e-mailowy nadawcy i stopkę wiadomości. Kursorem najeżdżamy na link i zapoznajemy się z pełnym adresem na dole strony. Fałszywe e-maile mają często treść z nieprawidłową składnią lub są pisane łamaną polszczyzną. Czytajmy dokładnie otrzymane wiadomości, nie klikajmy automatycznie w linki, odnośniki i załączniki. Nie podawajmy swoich danych, zanim nie będziemy pewni, od kogo jest wiadomość i jakich informacji na pewno wymaga. Zawsze zwracajmy uwagę na komunikaty generowane przez system.

WITRYNY I PORTALE

Podczas korzystania z internetu istnieje także ryzyko natrafienia na fałszywe strony internetowe. Ich cel jest taki sam, jak przy e-mailach – zdobycie naszych danych. Witryna internetowa ma zachęcić do naciśnięcia w przycisk kierujący na spreparowaną stronę do logowania, dokonania płatności lub wprowadzenia danych osobowych. Tu też w większości przypadków kuszą nas świetne promocje. Domena z literówką w nazwie jest zapewne celowym działaniem, by użytkownik oryginalnej witryny nie zauważył różnicy. Sprawdzajmy więc nazwy i zwracajmy uwagę na znak kłódki informujący o połączeniu szyfrowanym – znajduje się po lewej stronie paska adresu w przeglądarce. Jeśli nie jest zielony, należy wzmóc czujność.

Podobnie jest na portalach ogłoszeniowych, gdzie bywają oferowane drogie artykuły za minimalną cenę lub nawet tylko za koszt przesyłki. W tych przypadkach chodzi o nawiązanie kontaktu z kupującym, by już dalej drogą e-mailową przesłać wiadomości wyłudzające informacje od ofiary. Również na portalach społecznościowych możemy być zachęcani do kontaktu z nieznajomymi, ale ciekawymi profilami. Cel jest taki sam, jak wcześniej. Dlatego więc aktualizowanie przeglądarek, oprogramowania antywirusowego oraz czytanie komunikatów generowanych przez system to podstawowe działania ochronne. Przy transakcjach internetowych unikajmy superokazji i wciągania w komunikowanie się z podawaniem danych osobowych. Na portalach społecznościowych nie podawajmy zbyt łatwo informacji ułatwiających kontakt z nami. Pomysłowość cyberprzestępców jest duża i wciąż powstają nowe sposoby, by nas oszukać.

ZGŁOSZENIE O OSZUSTWIE

Użytkownicy internetu, którzy zostali oszukani, powinni zebrać dowody i skontaktować się z Policją. Należy zrobić zrzut ekranu (służy do tego klawisz Print Screen na klawiaturze, a następnie kombinacją klawiszy Ctrl+V wklejamy zdjęcie ekranu do programu graficznego, np. Painta, domyślnie znajdującego się w systemie Windows), by zapisać obraz strony, e-maila czy transakcji internetowej.

W przypadku e-maila należy wyświetlić rozszerzony nagłówek wiadomości. Skrzynki e-mailowe najczęściej mają taką możliwość w panelu opcji wiadomości, można też wyszukać informację, jak to zrobić w internecie. Zapisanie wyświetlonych danych w pliku tekstowym to kolejny krok (skopiowanie zaznaczonego tekstu kombinacją klawiszy Ctrl+C i wklejenie ich do Notatnika kombinacją Ctrl+V). Zebrane dowody najlepiej zapisać na płycie CD lub DVD, którą łatwo dołączyć do akt sprawy. Przygotowane informacje przekazujemy w najbliższej jednostce Policji. Przy poważniejszych przestępstwach może zaistnieć konieczność zabezpieczenia komputera z nośnikiem danych, ale tym zajmą się już funkcjonariusze.

KRZYSZTOF CHRZANOWSKI

zdj. Katarzyna Chrzanowska