Z uwagi na zwiększającą się liczbę prowadzonych postępowań przygotowawczych z wykorzystaniem kryptowalut konieczne staje się odejście od doraźnych, incydentalnych działań na rzecz ujednoliconej, praktycznej metodyki postępowania. Coraz częściej to właśnie organy ścigania i prokuratura muszą się zmierzyć z analizą śladów transakcyjnych w blockchainie, oceną rodzaju portfeli oraz szybkim formułowaniem wniosków o blokadę środków na giełdach kryptowalutowych oraz uzyskanie informacji o osobach (beneficjentach), na których portfele trafiły środki, co umożliwia ustalenie ewentualnych sprawców przestępstw.

I. Blockchain – otwarty rejestr transakcji.

Definicje i pojęcia

Blockchain można sobie wyobrazić jako publiczną księgę rachunkową, dostępną dla każdego w internecie, której nikt nie może zmodyfikować ani usunąć. Każda transakcja kryptowalutowa jest w niej trwale zapisana i zawiera cztery informacje kluczowe z punktu widzenia śledczego: hash transakcji, czyli unikalny numer jednoznacznie identyfikujący konkretny przelew w całej sieci; adres nadawcy będący odpowiednikiem numeru konta, z którego wysłano środki; adres odbiorcy, czyli numer konta docelowego; oraz timestamp – dokładną datę i godzinę transakcji zapisane automatycznie przez sieć. Aby sprawdzić dowolną transakcję, wystarczy wpisać jej hash do odpowiedniej wyszukiwarki (tzw. eksploratora bloku) – podobnie jak numer przesyłki do śledzenia paczki. W ciągu kilku sekund widać, kto wysłał, ile, kiedy i na jaki adres. Ta jawność danych prowadzi do wniosku, który dla wielu sprawców bywa zaskoczeniem, że kryptowaluty wcale nie są anonimowe.

Kryptowaluty nie są anonimowe

Powszechny mit głosi, że kryptowaluty gwarantują pełną anonimowość. W rzeczywistości mamy do czynienia z pseudoanonimowością – adresy portfeli nie zawierają wprost danych osobowych, jednak każda transakcja jest trwale i publicznie zapisana w rozproszonym rejestrze. Właściwa analiza śledcza umożliwia deanonimizację użytkownika przez tzw. klasteryzację adresów [technikę polegającą na grupowaniu adresów w mniejsze, logiczne podzbiory (klastry) na podstawie ich podobieństwa, bliskości lub wspólnych cech – przyp. red.], analizę wzorców przepływu środków oraz korelację z danymi KYC (Know Your Customer) pozyskanymi z giełd kryptowalutowych.

Giełdy kryptowalutowe działające w jurysdykcjach, w których obowiązują przepisy AML [Anti-Money Laundering – to zbiór regulacji prawnych mających na celu przeciwdziałanie praniu pieniędzy i finansowaniu terroryzmu – przyp. red.] – w tym wszystkie podmioty zarejestrowane lub świadczące usługi na terenie UE – mają obowiązek weryfikacji tożsamości klientów zgodnie z dyrektywą AMLD5 (dyrektywą Parlamentu Europejskiego i Rady (UE) 2018/843) i polską ustawą z 1 marca 2018 r. o przeciwdziałaniu praniu pieniędzy oraz finansowaniu terroryzmu (Dz. U. z 2025 r. poz. 644, z późn. zm.). Osoba, która przelewa środki na taką giełdę, zostawia ślad możliwy do odtworzenia przez śledczych na podstawie historii transakcji i danych KYC. W rezultacie można wskazać drogę środków wraz z końcowym odbiorcą.

Różnice między podstawowymi sieciami – model UTXO oraz model oparty na saldzie

Z perspektywy analizy kryminalnej zasadnicze znaczenie ma zrozumienie dwóch fundamentalnych modeli księgowania stosowanych w różnych sieciach blockchain. Model UTXO (Unspent Transaction Output) jest stosowany m.in. w Bitcoin (BTC), Litecoin (LTC), Bitcoin Cash (BCH). W tym modelu nie istnieje pojęcie salda konta, a zamiast tego każda transakcja konsumuje poprzednie, nieprzesłane wyjścia i tworzy nowe. Oznacza to, że jedna transakcja może mieć wiele wejść i wiele wyjść, co utrudnia śledzenie przepływu, ale jednocześnie powoduje, że każda najmniejsza jednostka danej waluty jest identyfikowalna od momentu wydobycia bloku.

Modelem konkurencyjnym jest model oparty na saldzie (account-based model), stosowany między innymi przez Ethereum (ETH), TRON (TRX) oraz BNB Chain, a także większość nowoczesnych sieci obsługujących smart kontrakty, czyli automatyczne programy na blockchainie, które same wykonują umówione warunki po ich spełnieniu, oraz stablecoiny – kryptowaluta o stabilnej wartości, powiązana z walutą fiducjarną (np. USD, jak USDT czy USDC) lub aktywami (np. złotem). Funkcjonuje analogicznie do konta bankowego – gdzie każdy adres ma saldo, które się zwiększa lub zmniejsza w wyniku transakcji. Jest on prostszy w analizie, gdyż historię konkretnego adresu można prześledzić liniowo. Dla śledczych jest ważne, że tokeny ERC-20 i TRC-20 (w tym USDT, USDC) działają na bazie smart kontraktów w ramach tych sieci, a ich transfery są widoczne w zakładce „Token Transfers” eksplorera, a nie w głównej historii transakcji ETH/TRX.

II. Oszustwa inwestycyjne z wykorzystaniem kryptowalut.

Pseudobroker. Mechanizm działania i typowe schematy

Pseudobroker to fikcyjna firma wyłudzająca środki – udaje platformę tradingową z fałszywym saldem i prawdziwymi wykresami. Pseudobroker to podmiot stworzony wyłącznie w celu wyłudzenia środków – nie świadczy żadnych rzeczywistych usług inwestycyjnych. Jego działalność opiera się na pozorze: strona internetowa imituje profesjonalną platformę tradingową, prezentując prawdziwe wykresy kursowe i fikcyjne saldo klienta.

Pierwszy kontakt jest nawiązywany różnymi kanałami – przez reklamy w mediach społecznościowych, bezpośrednią wiadomość przez komunikator lub telefon z call center. Kanały te mogą występować osobno lub w kombinacji. Nierzadko ofiara najpierw klika reklamę, a następnie kontaktuje się z nią telefonicznie „doradca inwestycyjny”. Sprawca buduje relację opartą na zaufaniu i obietnicy zysku, a zaawansowana socjotechnika sprawia, że ofiara rzadko weryfikuje tożsamość rozmówcy.

Środki są przekazywane na kilka sposobów: przelewem bankowym na konto tzw. słupa (w żargonie grup przestępczych określanego jako „księgowy”), wypłatą gotówki i wpłatą przez kryptowalutowy terminal (bitomat) lub stacjonarny kantor kryptowalut albo samodzielnym zakupem kryptowaluty i wysyłką na wskazany adres portfela. Szczególną pułapką dla śledczych są przelewy na zagraniczne rachunki bankowe należące do dostawców usług IBAN dla giełd kryptowalut – ofiara de facto zasila cudze saldo na giełdzie, nie zdając sobie z tego sprawy, a przelew z pozoru wygląda jak standardowa transakcja handlowa. Każda z tych metod ma na celu jak najszybsze oderwanie środków od systemu bankowego i wprowadzenie ich do sieci blockchain.

Droga środków – od przelewów bankowych do finału na giełdach

Metoda przekazania środków jest uzależniona od stopnia zaawansowania technicznego ofiary – sprawcy każdorazowo szukają najkrótszej drogi do wyprowadzenia środków do kryptowaluty. Jeśli ofiara posiada portfel lub konto na giełdzie, dokonuje samodzielnej wysyłki. Jeśli nie – sprawcy zakładają je wspólnie z ofiarą, często przez aplikacje do zdalnego dostępu (AnyDesk, TeamViewer), po czym przejmują kryptowalutę. W ostateczności środki trafiają przelewem do „słupa”, który wypłaca gotówkę i wpłaca ją przez bitomat lub kantor kryptowalutowy.

Gdy środki trafiają do sprawców, najczęściej są one w postaci Bitcoina, Ethereum lub stablecoina USDT i USDC. Równolegle lub bezpośrednio po wymianie kryptowaluty wędrują przez pośrednie adresy nierzadko z przeskokiem między sieciami czy tokenami za pomocą mostów, ponadto w celu utrudnienia pracy śledczych są rozbijane na wiele małych transakcji. Droga środków kończy się albo na tzw. zimnych portfelach, w których czeka na moment do transferu, lub środki zostają wypłacone przez giełdy kryptowalut. Warto dodać, że w przypadku stablecoina USDC/USDT istnieje możliwość zamrożenia środków z zimnego portfela.

III. Narzędzia blockchain forensic.

Etherscan, Tronscan i inne eksplorery – podstawa pracy śledczej

Eksplorery blockchain to publicznie dostępne wyszukiwarki umożliwiające przeglądanie transakcji, adresów i bloków w poszczególnych sieciach. Ich znajomość jest dziś niezbędna dla każdego śledczego zajmującego się kryptowalutami. Etherscan (etherscan.io) jest podstawowym eksplorerem sieci Ethereum i tokenów ERC-20. Pozwala na wyszukiwanie po hashu transakcji, adresie portfela oraz bloku. Kluczowa funkcjonalność to zakładka „Internal Txns” pokazująca transakcje wewnętrzne smart kontraktów (niewidoczne jako zwykłe przelewy) oraz „Token Transfers” prezentująca przepływy tokenów USDT, USDC etc.

Tronscan (tronscan.org) pełni analogiczną rolę w sieci TRON. Ze względu na popularność USDT-TRC20 w schematach oszustw inwestycyjnych Tronscan jest jednym z najczęściej używanych narzędzi w polskiej praktyce śledczej. Umożliwia eksport historii transakcji do pliku CSV – co stanowi wartościowy materiał do akt sprawy. Dla sieci Bitcoin standardowym narzędziem pozostaje blockchain.com/explorer lub mempool.space. Warto również wspomnieć o Arkham Intelligence (intel.arkm.com), które jest zaawansowanym narzędziem agregującym dane z wielu sieci blockchain. Pokazuje etykiety giełd, funduszy i mikserów oraz powiązania między adresami dzięki AI.

Walidacja danych i weryfikacja techniczna

Podstawą analizy blockchain jest posiadanie przede wszystkim hashu transakcji, z którego możemy odczytać i potwierdzić takie dane, jak adres nadawcy, adres odbiorcy oraz datę i kwotę przelewu. Już same te informacje pozwalają na analizę przepływu środków. Kluczowe jest jednak zwrócenie uwagi na kilka pułapek technicznych, które mogą prowadzić do procesowych błędów.

Po pierwsze, weryfikacja, czy adresy faktycznie istnieją w blockchainie. Pseudobrokerzy niekiedy dostarczają ofiarom spreparowane potwierdzenia transakcji z fikcyjnymi hashami i adresami. Śledczy powinien każdorazowo zweryfikować podany hash w eksploratorze właściwej sieci. Pomocne jest narzędzie blockscan.com, które przeszukuje jednocześnie wiele sieci i wskazuje, w której z nich dany adres lub hash jest aktywny. Po drugie, ryzyko literówek w adresach. Ze względu na złożoność adresów portfeli (np. 0x71C7656EC7ab88b098defB751B7401B5f6d8976F) nawet jedna nieprawidłowa litera oznacza zupełnie inny adres. Adresy TRON zaczynają się od litery „T”, Ethereum od „0x”, Bitcoin od „1..”, „3…” lub „bc1…” – te prefiksy są pierwszym elementem weryfikacji sieci.

Przykład: pokrzywdzona pani Kowalska wskazała, że z pomocą doradcy zasiliła swoje konto kryptowalutowe w aplikacji na telefonie, wysyłając przelewy. Dzięki narzędziom typu etherscan.io możemy stwierdzić, że adres podany przez pokrzywdzoną jest prawidłowy, posiada na nim środki, ale ich wartość jest bliska zeru. Jest to jednoznaczny sygnał, że pokrzywdzona otrzymała bezwartościowy token, mający budować zaufanie i sugerować jej, że ma dalej władzę nad własnymi środkami.

Komercyjne narzędzia analityczne

Dla spraw o większym stopniu skomplikowania, kiedy analiza ręczna nie wystarcza, organy ścigania sięgają po komercyjne platformy analityczne. Chainalysis Reactor (USA) jest głównym narzędziem używanym przez Europol, FBI i wiele krajowych jednostek policji. Umożliwia graficzną wizualizację przepływu środków między adresami, automatyczne klastrowanie adresów należących prawdopodobnie do tego samego podmiotu (na podstawie heurystyk, np. wspólny input w transakcji Bitcoin) oraz przypisywanie adresów do znanych giełd, serwisów mikserów lub podmiotów z listy sankcji OFAC. Crystal Blockchain i Elliptic oferują podobne funkcjonalności z nieco odmiennym podejściem do heurystyk klastrowania. Istotne ograniczenia tych narzędzi, o których powinien wiedzieć każdy śledczy, to: modele probabilistyczne – klastrowanie nie jest pewne w 100 proc., a wynik analizy to hipoteza wymagająca weryfikacji innymi dowodami brak pokrycia niszowych sieci i nowych tokenów; koszt licencji uniemożliwiający dostęp małym jednostkom. W Polsce dostęp do Chainalysis posiada m.in. Centralne Biuro Zwalczania Cyberprzestępczości, prokuratorzy mogą wnioskować o analizę w ramach pomocy prawnej lub porozumień z Europolem (EC3 – European Cybercrime Centre) oraz powołać biegłego, który wykona analizę przepływów krypotwalut.

IV. Rodzaje portfeli kryptowalutowych – co zabezpieczyć podczas przeszukania.

Portfele sprzętowe, papierowe i programowe

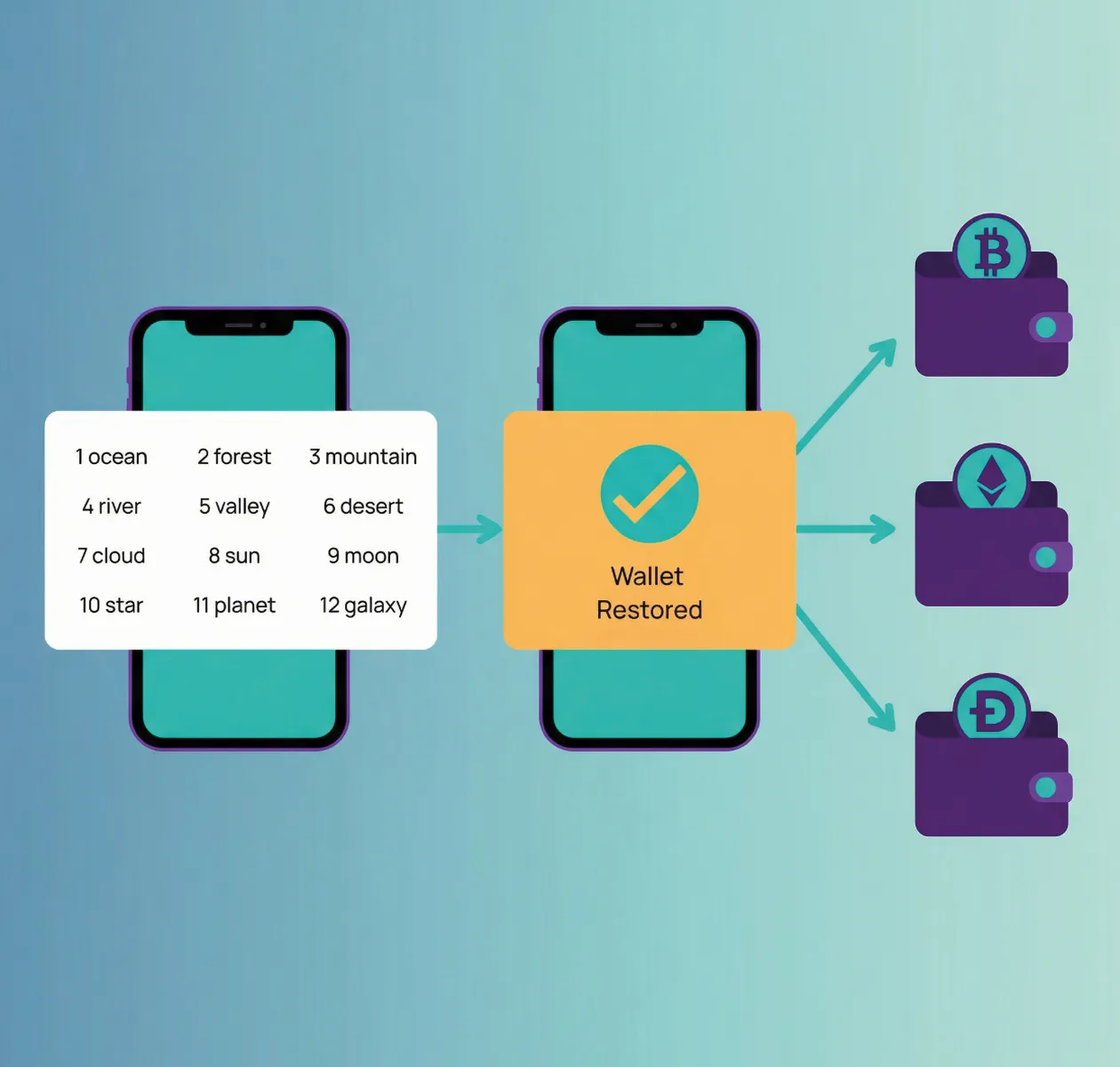

Z perspektywy czynności przeszukania (art. 219 kpk) i zabezpieczenia mienia (art. 291 kpk) jest kluczowe rozróżnienie typów portfeli, gdyż mają inny sposób przechowywania klucza prywatnego – i tym samym inny sposób zabezpieczenia. Portfele sprzętowe (hardware wallets) to fizyczne urządzenia przypominające pendrive (np. Ledger Nano S/X, Trezor Model T, Coldcard). Klucz prywatny nigdy nie opuszcza urządzenia – transakcje są podpisywane wewnętrznie. W toku przeszukania urządzenie powinno zostać zabezpieczone jako rzecz ruchoma (art. 217 kpk), sfotografowane, opisane (model, numer seryjny), a następnie przekazane do ekspertyzy bez prób samodzielnego odblokowywania. Podłączenie do nieznanego komputera może spowodować usunięcie danych z urządzenia przez właściciela korzystającego z funkcji zdalnego resetu. Portfele papierowe (paper wallets) to fizyczny wydruk lub odręczny zapis pary kluczy – klucza publicznego (adresu) i prywatnego. Należy szukać wszelkich kartek, laminatów, notatników, skrytek sejfowych, ale również zdjęć i skanów dokumentów w telefonach i komputerach. Portfele programowe (software wallets) są instalowane na smartfonie (np. Trust Wallet, MetaMask Mobile, Exodus) lub w komputerze (np. Electrum, Exodus desktop). Dostęp do nich jest chroniony hasłem lub biometrią.

Portfele giełdowe

Portfele giełdowe, zwane custodial, to środki przechowywane przez giełdę kryptowalut w imieniu użytkownika – analogicznie do rachunku bankowego. Użytkownik nie posiada klucza prywatnego; dysponuje jedynie dostępem do konta przez login i hasło lub 2FA. Z perspektywy śledczej oznacza to, że zabezpieczenie tych środków odbywa się nie przez zajęcie fizycznego urządzenia, lecz przez wystąpienie z formalnym wnioskiem do giełdy o zamrożenie konta i przekazanie danych KYC (imię, nazwisko, adres, numer dokumentu tożsamości, numer rachunku bankowego powiązanego z kontem). Wniosek jest kierowany do działu compliance lub legal giełdy, często przez portal dla organów ścigania (np. Binance via Kodex). Istotne jest, że giełdy regulowane w UE na mocy rozporządzenia MiCA (Markets in Crypto-Assets Regulation, Rozporządzenie Parlamentu Europejskiego i Rady (UE) 2023/1114) oraz ustawy AML mają obowiązek współpracy z organami ścigania. Dla giełd spoza UE jest konieczna pomoc prawna w trybie Konwencji budapeszteńskiej cyberprzestępczości lub Europejskiego Nakazu Dochodzeniowego (dyrektywa 2014/41/UE).

V. Ślady transakcyjne jako dowód – blokada środków.

Współpraca z giełdami kryptowalutowymi – KYC, Kodex i wnioski Europolu

Skuteczna blokada środków na giełdzie wymaga szybkiego i precyzyjnie sformułowanego wniosku. Dla giełd europejskich wniosek jest kierowany na adres e-mail działu compliance przez formularz LEA (Law Enforcement Agency) lub przez Kodex, jeśli dana giełda posiada tam profil. Wniosek powinien zawierać podstawę prawną żądania, sygnaturę, opis przestępstwa, konkretne adresy portfeli lub numery kont do zablokowania oraz żądane dane KYC. Giełdy unijne są zobowiązane do odpowiedzi w rozsądnym terminie i do zachowania tajemnicy o złożonym wniosku wobec użytkownika (art. 24 AMLD5). Dla giełd spoza UE szczególne znaczenie ma platforma Kodex (kodexglobal.com) – scentralizowane narzędzie do składania wniosków organów ścigania do globalnych giełd kryptowalut. Europol prowadzi szczegółowe instrukcje w ramach EC3 (European Cybercrime Centre) dotyczące trybu składania zapytań i wniosków o pomoc prawną – dostępne dla polskich organów przez sieć SIENA (Secure Information Exchange Network Application). W sprawach wymagających szybkiej blokady Europol uruchomił ścieżkę priorytetową EMPACT (European Multidisciplinary Platform Against Criminal Threats).

Szybkość działania kluczowa do zabezpieczenia aktywów

Czas reakcji jest absolutnie decydującym czynnikiem w sprawach kryptowalutowych. O ile tradycyjne przelewy bankowe mogą być wstrzymane nawet po kilku dniach, o tyle transakcja blockchain zatwierdzona w sieci jest nieodwracalna. Nie istnieje żaden centralny organ, który mógłby cofnąć przelew. Oczywiście zawsze występują wyjątki i tak też jest w tym wypadku, w którym mimo decentralizacji sieci, można zablokować i przechwycić skradzione środki. W sieci Bitcoin nowa transakcja jest nieodwołalna po uzyskaniu sześciu potwierdzeń bloku (ok. 60 minut), w Ethereum – po 12 blokach (ok. 2,5 min), w TRON – po jednym bloku (ok. 3 s).

Oznacza to, że okno czasowe na interwencję istnieje wyłącznie wtedy, gdy środki spoczywają na rachunku giełdowym sprawcy lub na adresie portfela, co do którego są możliwe zidentyfikowanie właściciela i skierowanie wniosku o blokadę. W praktyce każda godzina zwłoki zmniejsza szansę na odzyskanie środków.

Damian Dejewski

biegły sądowy ds. oszustw inwestycyjnych, kryptowalutowych, analizy blockchain oraz informatyki śledczej, Safe Idea Kancelaria Prawno-Detektywistyczna oraz Polski Instytut Badań Oszustw Inwestycyjnych

Michał Bielański

biegły sądowy ds. oszustw inwestycyjnych, kryptowalutowych, analizy blockchain oraz informatyki śledczej, Safe Idea Kancelaria Prawno-Detektywistyczna oraz Polski Instytut Badań Oszustw Inwestycyjnych

asp. Daniel Machczyński

Komenda Powiatowa Policji w Kołobrzegu, biegły sądowy ds. kryptowalut i analizy blockchain