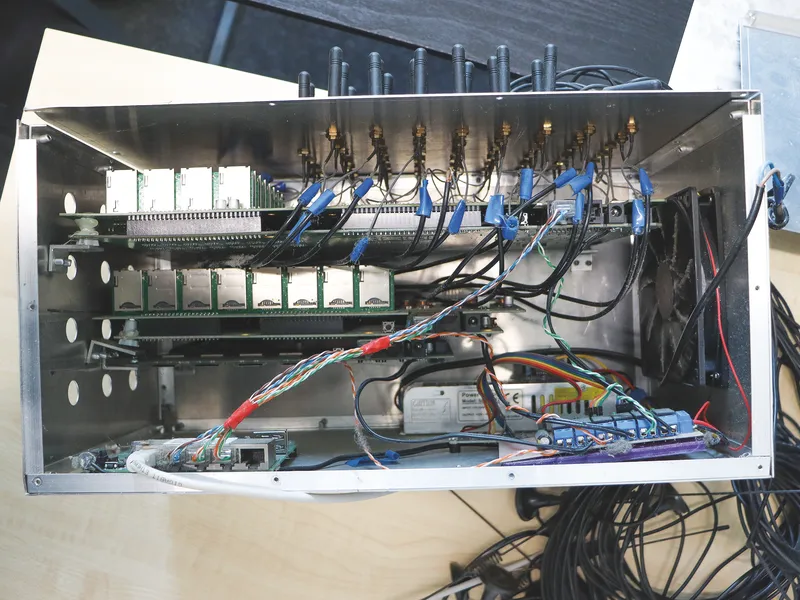

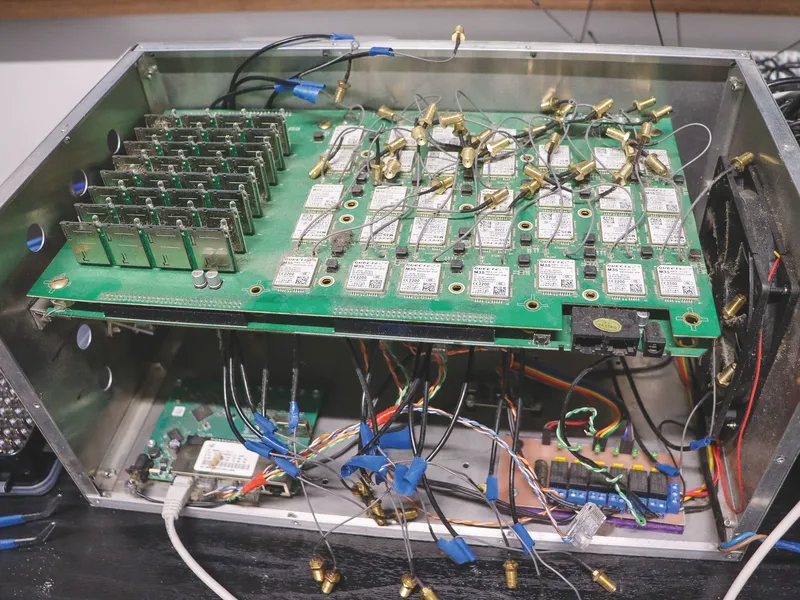

Jednym z zagadnień poruszonych w ubiegłym miesiącu były urządzenia elektroniczne, które sprawcy przestępstw mogą wykorzystywać do utrwalania, przechowywania czy rozpowszechniania materiałów CSAM. Katalog takich urządzeń i nośników danych jest otwarty i ciągle się powiększa – aparaty fotograficzne, dyski pamięci czy komputery zwrócą uwagę zespołu dochodzeniowo-śledczego z oczywistych względów. Rodzinna konsola do gier, dron zabawka, inteligentne urządzenia RTV i AGD (IoT, Internet of Things, internet rzeczy) już niekoniecznie. Osoby posiadające wiedzę techniczną mogą świadomie stosować rozwiązania utrudniające wykrycie i zabezpieczenie danych, co wymaga wyższego poziomu przygotowania technicznego od zespołu przeprowadzającego przeszukanie oraz – w uzasadnionych przypadkach – wsparcia biegłego lub specjalisty z zakresu informatyki śledczej.

Każde z zabezpieczonych urządzeń należy szczegółowo opisać w protokole zatrzymania rzeczy (art. 217 kpk), odnotowując:

• typ urządzenia i nazwę producenta;

• model i numer seryjny;

• numer IMEI (dla telefonów);

• stan techniczny (włączone/wyłączone, uszkodzenia mechaniczne);

• sposób zabezpieczenia.

Racjonalizacja zabezpieczenia sprzętu

Wykorzystanie live forensics i digital triage forensics (pojęcia te wyjaśniono w poprzednim numerze „Gazety Policyjnej”) pozwala podejmować racjonalne decyzje dotyczące zakresu zabezpieczanego sprzętu. Co do zasady, celem prowadzonych czynności nie jest zabezpieczenie wszystkich urządzeń elektronicznych znajdujących się w miejscu przeszukania, lecz wyłącznie tych, co do których wstępna analiza lub ustalenia operacyjne wskazują, że mogą zawierać dane mające znaczenie dla prowadzonego postępowania. Decyzja o zatrzymaniu konkretnego urządzenia powinna zatem każdorazowo wynikać z uzasadnionego przypuszczenia, że może ono przechowywać materiały istotne dla sprawy. Nie wyklucza to jednak sytuacji, w których prowadzący postępowanie podejmie decyzję o zabezpieczeniu całości sprzętu znajdującego się w lokalizacji – jeżeli jest to podyktowane konkretnymi przesłankami wynikającymi z charakteru sprawy, skali ujawnionej działalności lub uzasadnioną obawą przed utratą dowodów. W pozostałych przypadkach nadmierne, nieuzasadnione zabezpieczanie sprzętu angażuje zasoby laboratoriów kryminalistycznych, wydłuża czas analizy i zwiększa koszty postępowania, generuje ryzyko błędów, a także może prowadzić do zarzutów o nieproporcjonalną ingerencję w prawa właściciela urządzenia oraz osób postronnych.

Zabezpieczenie haseł i metod dostępu

W nowoczesnych urządzeniach są wykorzystywane zaawansowane metody szyfrowania danych, które bez znajomości prawidłowego hasła mogą uniemożliwić dostęp do zawartości, dlatego zabezpieczenie haseł i wszelkich danych uwierzytelniających jest równie ważne jak zabezpieczenie samych urządzeń.

Podczas przeszukania szczególną uwagę należy zwrócić na wszelkie notatki, karteczki, zapiski oraz inne formy utrwalenia informacji mogących stanowić dane dostępowe, w tym hasła, kody PIN, wzory odblokowujące, ciągi liczb, frazy mnemoniczne oraz adresy e-mail wykorzystywane do odzyskiwania kont. Tego rodzaju zapiski bywają przechowywane w nieoczywistych miejscach: w portfelach, szufladach, pod klawiaturą, w notatnikach, na marginesach dokumentów lub w plikach tekstowych na nośnikach danych. Nie należy również pomijać zwykłych telefonów komórkowych (niebędących smartfonami), które mogą stanowić element uwierzytelniania dwuskładnikowego – służąc do odbierania kodów SMS weryfikujących dostęp do kont, platform, skrzynek e-mail czy portfeli kryptowalutowych. Ich pominięcie podczas zabezpieczania może skutkować utratą możliwości uzyskania dostępu do kluczowych zasobów cyfrowych podejrzanego.

W sprawach, w których zachodzi podejrzenie handlu treściami CSAM, szczególną uwagę należy poświęcić zabezpieczeniu takich zapisków i urządzeń uwierzytelniających, ponieważ mogą one zawierać dane dotyczące portfeli kryptowalutowych – klucze prywatne, frazy seed (ciągi słów służące do odzyskiwania portfela), adresy portfeli, dane dostępowe do giełd kryptowalut lub platform płatniczych. Informacje te mogą mieć kluczowe znaczenie dla odtworzenia przepływów finansowych związanych z dystrybucją materiałów CSAM, a ich utrata może uniemożliwić udowodnienie komercyjnego charakteru przestępstwa.

W sprawach dotyczących CSAM, ale również w wielu innych kategoriach postępowań, podejrzani niekiedy celowo podają błędne kody lub prowokują funkcjonariuszy do wielokrotnego wpisywania danych uwierzytelniających, aby doprowadzić do blokady urządzenia, utraty dostępu lub uruchomienia mechanizmów ochronnych (np. opóźnień czasowych, limitów prób logowania, a w skrajnych przypadkach – automatycznego kasowania danych).

Ryzyko stanowią zabezpieczenia aktywowane po restarcie urządzenia, wymuszenie hasła podstawowego zamiast biometrii, zdalne czyszczenie danych oraz ich nadpisywanie przez automatyczną synchronizację. Z tych względów hasła i dane dostępowe należy pozyskiwać i weryfikować metodycznie, unikając pochopnych prób odblokowania bez uprzedniej kontroli możliwych skutków.

Metody uwierzytelniania

We współczesnych urządzeniach istnieją wielowarstwowe zabezpieczenia. Wielowarstwowość polega na tym, że dostęp do danych jest chroniony co najmniej jednym zabezpieczeniem podstawowym (hasło/PIN/wzór), a biometryka (odcisk palca, rozpoznawanie twarzy, tęczówka) działa wyłącznie jako wygodny drugi etap – system i tak okresowo wymusza ponowne podanie hasła podstawowego, np. po restarcie lub dłuższej bezczynności. Takie rozwiązanie ma chronić poufność danych i odporność na nieuprawniony dostęp (kradzież urządzenia, podgląd kodu, próby obejścia biometrii), a jednocześnie ograniczać możliwość trwałego zastąpienia hasła samą biometrią. W praktyce, gdy podejrzany nie ujawnia haseł, te mechanizmy istotnie utrudniają szybkie pozyskanie danych i generują dodatkową pracę dla służb (konieczność utrzymania urządzenia w stanie aktywnym, izolacji od sieci oraz angażowania specjalistycznych procedur i narzędzi). W urządzeniach występują następujące metody zabezpieczeń:

Zabezpieczenia podstawowe (jeśli zabezpieczenie jest aktywne, to jedno z poniższych jest obligatoryjne):

• hasło alfanumeryczne;

• kod PIN (4–6 cyfr);

• wzór graficzny (pattern) – połączenie punktów na siatce.

Zabezpieczenia biometryczne (opcjonalne):

• odcisk palca;

• rozpoznawanie twarzy (Face ID, face unlock);

• skanowanie tęczówki oka.

Uwierzytelnianie dwuskładnikowe (2FA/MFA)

Dostęp do kont i usług online coraz częściej jest chroniony uwierzytelnianiem dwuskładnikowym, co oznacza, że samo hasło nie wystarczy do zalogowania i jest wymagany dodatkowy składnik weryfikacji. Istotne są zidentyfikowanie i zabezpieczenie wszystkich elementów łańcucha uwierzytelniania, ponieważ brak któregokolwiek z nich może uniemożliwić dostęp do kluczowych zasobów cyfrowych podejrzanego. Do najczęściej spotykanych metod należą:

• kody SMS wysyłane na powiązany numer telefonu – co oznacza konieczność zabezpieczenia również zwykłych telefonów komórkowych z aktywną kartą SIM;

• aplikacje uwierzytelniające generujące jednorazowe kody czasowe (np. Google Authenticator, Authy);

• fizyczne klucze bezpieczeństwa (np. YubiKey) – niewielkie urządzenia USB lub NFC, łatwe do przeoczenia podczas przeszukania ze względu na małe rozmiary;

• kody zapasowe (backup codes) – jednorazowe kody awaryjne, często drukowane lub zapisywane na kartkach bądź w plikach tekstowych;

• powiadomienia push wysyłane na inne zaufane urządzenie użytkownika oraz weryfikacja za pośrednictwem powiązanego adresu e-mail.

Procedura zabezpieczenia hasła

Procedurę pozyskania i weryfikacji hasła prowadzi się po to, aby zapewnić realny dostęp do zabezpieczonych danych oraz uniknąć sytuacji, w której sprzęt trafia do analizy w stanie niedostępnym (pełne szyfrowanie, blokady po restarcie, brak możliwości odczytu). Dodatkowo precyzyjny zapis (wielkość liter, znaki specjalne, wzór graficzny) oraz potwierdzenie przez użytkownika ograniczają ryzyko błędu i wzmacniają wartość dowodową dokumentacji procesowej. W efekcie skraca to czas i koszty badań, a także zmniejsza ryzyko utraty danych przy nieudanych próbach dostępu. Poniżej przedstawiono procedurę zabezpieczania haseł:

1. Uzyskanie hasła od użytkownika – należy poprosić o podanie wszystkich haseł do zabezpieczanych urządzeń, a także haseł do kont, aplikacji uwierzytelniających oraz kodów zapasowych 2FA.

2. Precyzyjne zapisanie hasła:

• zachowanie wielkości liter (hasła są case-sensitive);

• uwzględnienie wszystkich cyfr i znaków specjalnych;

• w przypadku wzoru graficznego – narysowanie schematu z numeracją kolejnych punktów połączenia.

3. Weryfikacja poprawności hasła – należy przedstawić zapisane hasło użytkownikowi i poprosić o potwierdzenie jego zgodności. W przypadku wzoru graficznego można poprosić użytkownika o narysowanie go ponownie i porównać z wcześniejszym zapisem.

4. Przetestowanie hasła na miejscu – jeśli to możliwe bez naruszania zawartości urządzenia, warto sprawdzić, czy podane hasło jest prawidłowe. Pozwala to uniknąć sytuacji, w której użytkownik – celowo lub nieświadomie – podał błędne dane.

5.Zabezpieczenie elementów uwierzytelniania dwuskładnikowego – należy zidentyfikować i zabezpieczyć wszystkie urządzenia, aplikacje i fizyczne klucze bezpieczeństwa służące do weryfikacji 2FA/MFA, a także odnotować numery telefonów powiązane z kontami oraz zabezpieczyć ewentualne wydrukowane kody zapasowe.

6. Protokołowanie – fakt uzyskania hasła, jego weryfikacji przez użytkownika, przetestowania oraz zabezpieczenia elementów uwierzytelniania dwuskładnikowego należy odnotować w protokole czynności (art. 143 kpk).

Postępowanie w przypadku odmowy współpracy

W sytuacji, gdy podejrzany odmawia przekazania haseł lub kodów dostępu, należy podjąć standardowe próby pozyskania dostępu zgodnie z przyjętymi metodykami pracy Policji (w szczególności przez właściwe pouczenie, udokumentowane wezwanie do podania danych dostępowych oraz zastosowanie działań minimalizujących ryzyko utraty danych). Jeżeli odmowa się utrzymuje, fakt ten powinien zostać jednoznacznie zaprotokołowany (kto odmówił, kiedy, w jakiej formie, po jakich pouczeniach i wezwaniach), wraz ze wskazaniem, że brak haseł może skutkować koniecznością działań specjalistycznych i wydłużeniem procesu badań. Takie udokumentowanie zapewnia transparentność czynności, ogranicza ryzyko zarzutów proceduralnych i zabezpiecza ciągłość dowodową dalszych działań.

Zabezpieczenie urządzenia mobilnego – utrzymanie stanu aktywnego a wyłączenie

Co do zasady, nie należy wyłączać zabezpieczanego urządzenia mobilnego, ponieważ niekiedy utrudnia to dostęp do danych bez znajomości prawidłowych danych uwierzytelniających. W związku z tym, jeśli to możliwe, urządzenie powinno zostać zabezpieczone w stanie włączonym, z jednoczesnym ograniczeniem ryzyka zdalnej ingerencji w jego zawartość. Należy jednak podkreślić, że powyższy sposób zabezpieczenia ma charakter modelowy. Choć w wielu sytuacjach jego zastosowanie będzie możliwe i wskazane, to w praktyce realia operacyjne, takie jak brak odpowiedniego wyposażenia (torby Faradaya, powerbanku), konieczność jednoczesnego zabezpieczania wielu urządzeń, długotrwały transport czy ograniczenia kadrowe – mogą uniemożliwiać utrzymanie urządzenia w stanie włączonym. Z tego względu zabezpieczenie polegające na wyłączeniu urządzenia jest również właściwe i w praktyce stanowi najczęściej stosowaną metodę. W takim przypadku kluczowe znaczenie mają uprzednie pozyskanie i zweryfikowanie haseł oraz danych uwierzytelniających zgodnie z opisaną wcześniej procedurą.

Należy mieć również na uwadze, że niektóre urządzenia – w szczególności iPhone’y – po upływie określonego czasu bezczynności (np. 48 godzin w przypadku nowych urządzeń Apple’a) samoczynnie się restartują, przechodząc w tryb pełnej blokady. Oznacza to, że nawet prawidłowo zabezpieczone i zasilane urządzenie może z upływem czasu stać się niedostępne, co wymaga odpowiednio szybkiego przekazania go do analizy laboratoryjnej lub przeprowadzenia niezbędnych czynności live forensics na miejscu.

Zastosowanie modelu zabezpieczenia bez wyłączania urządzenia obejmuje:

• pozostawienie telefonu w stanie włączonym, bez restartu;

• wyjęcie karty SIM oraz karty pamięci, jeśli są fizycznie dostępne – usunięcie karty SIM jest zazwyczaj bezpieczne i nie powoduje blokady urządzenia, a skutecznie eliminuje możliwość odbierania połączeń, wiadomości SMS oraz zdalnych poleceń mogących wpłynąć na zawartość danych; należy jednak pamiętać, że coraz więcej współczesnych urządzeń jest wyposażonych we wbudowaną kartę eSIM, której nie można fizycznie usunąć – w takim przypadku jedyną metodą izolacji od sieci komórkowej pozostaje umieszczenie urządzenia w torbie Faradaya;

• odizolowanie urządzenia od wszelkich sieci bezprzewodowych przez umieszczenie go w torbie Faradaya, blokującej sygnały radiowe (GSM, Wi-Fi, Bluetooth, NFC);

• podłączenie urządzenia do powerbanku w celu zapewnienia ciągłego zasilania i uniknięcia wyłączenia spowodowanego rozładowaniem baterii.

Jeżeli utrzymanie zasilania urządzenia nie jest możliwe – np. z powodu braku powerbanku, uszkodzenia gniazda ładowania lub konieczności długotrwałego transportu – wyłączenie urządzenia może być jedynym dostępnym rozwiązaniem. W takiej sytuacji decyzję tę warto każdorazowo skonsultować ze specjalistą lub biegłym z zakresu informatyki śledczej, który oceni, jakie konsekwencje dla dostępności danych będzie miało wyłączenie konkretnego modelu urządzenia i czy istnieją alternatywne sposoby zabezpieczenia jego zawartości przed utratą zasilania.

Zabezpieczenie starszych urządzeń

Podczas przeszukania warto zwrócić uwagę nie tylko na aktualnie używany telefon, lecz także na inne urządzenia należące do podejrzanego, w tym starsze, nieużywane, a nawet uszkodzone. Takie sprzęty często mają słabsze zabezpieczenia i mogą zawierać dane historyczne (konta, kopie, media, komunikatory) oraz informacje pomocne w uzyskaniu dostępu do nowszych urządzeń. W praktyce działania obejmują:

• przeszukanie mieszkania w poszukiwaniu innych telefonów (w tym zapasowych lub schowanych);

• zabezpieczenie również urządzeń starszych, nieużywanych lub niesprawnych, jeśli mogą mieć wartość dowodową;

• wykorzystanie ich do odtworzenia schematów haseł i sposobu zabezpieczania urządzeń przez podejrzanego.

Przestępcy często stosują powtarzalne lub podobne hasła na różnych urządzeniach. Analiza starszych telefonów, zwłaszcza słabiej chronionych, może pozwolić ustalić wzorzec i dzięki temu zwiększyć szanse na odblokowanie nowszego sprzętu.

Izolacja urządzeń od sieci

Niezwłocznie po zabezpieczeniu urządzenia należy, w miarę możliwości, odizolować je od sieci (komórkowej, Wi-Fi i innych łączności). Celem jest ograniczenie ryzyka zdalnej ingerencji w dane, w tym ich usunięcia lub zablokowania dostępu, a także zapobieżenie kontaktowi urządzenia z usługami zewnętrznymi (np. chmurą), co mogłoby zmienić lub nadpisać istotne informacje. Izolacja minimalizuje również ryzyko wysłania sygnału alarmowego do współsprawców albo uruchomienia mechanizmów zdalnego czyszczenia.

Metody izolacji (dobierane do sytuacji i modelu urządzenia):

• włączenie trybu samolotowego (airplane mode);

• wyłączenie Wi-Fi oraz Bluetooth;

• wyjęcie karty SIM (jeśli nie spowoduje to blokady lub restartu łączności);

• umieszczenie urządzenia w torbie Faradaya (blokującej sygnały radiowe).

Pakowanie i transport zabezpieczonych materiałów

W praktyce warunki terenowe rzadko są „laboratoryjne” – ograniczona przestrzeń, pośpiech, stres domowników, brak odpowiedniego oświetlenia czy ryzyko agresji mogą utrudniać wzorcowe pakowanie i opis. W takich sytuacjach jest kluczowe utrzymanie priorytetów: bezpieczeństwo osób, ochrona dowodu przed zdalnym dostępem oraz zachowanie ciągłości zabezpieczenia (chain of custody). Nawet jeśli nie da się zastosować wszystkich idealnych procedur, należy je wykonać w możliwie najlepszym standardzie i szczegółowo opisać odstępstwa w protokole.

Każde zabezpieczone urządzenie wymaga odpowiedniego opakowania zapewniającego:

• ochronę przed dostępem osób nieuprawnionych;

• zabezpieczenie przed uszkodzeniami mechanicznymi podczas transportu;

• możliwość późniejszego wykazania, że nie doszło do ingerencji w zawartość.

Procedura pakowania

1. Umieszczenie urządzenia wraz z kartą SIM i kartą pamięci w osobnej kopercie lub pudełku.

2. Dołączenie metryczki zawierającej:

• dokładny opis urządzenia (marka, model, numer seryjny, IMEI);

• datę i godzinę zabezpieczenia;

• miejsce zabezpieczenia;

• stan urządzenia (włączone/wyłączone);

• zabezpieczone hasło;

• informację o osobie, od której urządzenie pochodzi.

3. Zabezpieczenie opakowania w sposób uniemożliwiający jego otwarcie bez pozostawienia śladów.

4. Opisanie zewnętrznej strony opakowania.

5. Odnotowanie w protokole zatrzymania rzeczy sposobu zapakowania.

Urządzenia elektroniczne mogą równocześnie stanowić nośnik danych i nośnik śladów (daktyloskopijnych lub biologicznych), dlatego podczas pakowania warto zachować „higienę kryminalistyczną”. Stosowanie rękawiczek, ograniczenie dotykania powierzchni roboczych i pakowanie do możliwie czystych / jałowych opakowań zwiększa szansę, że w razie potrzeby będzie można później pozyskać wartościowy materiał dowodowy. Ma to znaczenie zwłaszcza wtedy, gdy jest istotne przypisanie konkretnego urządzenia konkretnej osobie, niezależnie od warstwy cyfrowej.

Podsumowanie

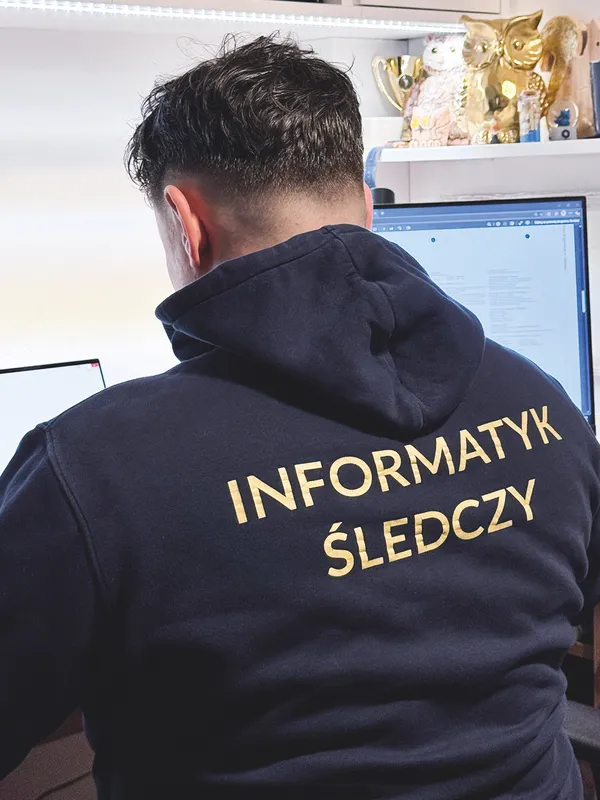

Skuteczne zabezpieczenie dowodów w sprawach CSAM wymaga kompleksowego przygotowania obejmującego rozpoznanie sprawcy i wszystkich związanych z nim lokalizacji, współpracę z prokuratorem oraz – w uzasadnionych przypadkach – z biegłymi sądowymi i innymi specjalistami. Kluczowe znaczenie mają szczegółowa dokumentacja fotograficzna miejsca, profesjonalne wykorzystanie metod live forensics oraz precyzyjne zabezpieczenie zarówno urządzeń, jak i haseł dostępu. Przestrzeganie omówionych procedur zapewnia nie tylko skuteczność działań organów ścigania, lecz także ochronę wartości dowodowej zabezpieczonych materiałów, co ma bezpośrednie przełożenie na możliwość pociągnięcia sprawców do odpowiedzialności karnej i ochronę małoletnich pokrzywdzonych przestępstwem.

podkom. Michał Leski

Centralne Biuro Zwalczania Cyberprzestępczości, Zarząd w Krakowie

Tomasz Sidor

biegły sądowy z zakresu informatyki śledczej, Instytut Antrotech

Amanda Krać-Batyra

biegły sądowy z zakresu antropologii, Instytut Antrotech